Nền tảng chia sẻ video phổ biến TikTok đã thừa nhận một vấn đề bảo mật đã bị các tác nhân đe dọa khai thác để chiếm quyền kiểm soát các tài khoản cao cấp trên nền tảng này. Sự phát triển này lần đầu...

Knowledge Base

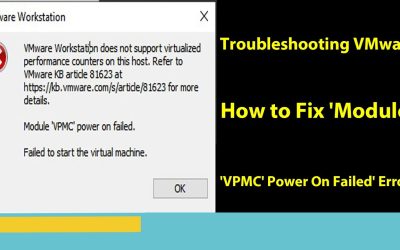

Fix: VMware Workstation does not support virtualized performance counters on this host.

Đây là câu hỏi của nhiều bạn đặt ra khi đang mong muốn fix “VMware Workstation does not support virtualized performance counters on this host.” trong quá trình khởi động máy ảo Vmware Workstation....

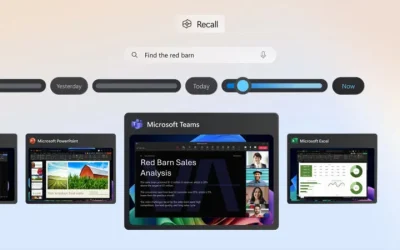

Tổng quan về recall

Recall là gì? Recall sử dụng Windows Copilot Runtime để giúp bạn tìm thấy mọi thứ bạn đã thấy trên PC của mình. Tìm kiếm bằng bất kỳ manh mối nào bạn nhớ hoặc sử dụng dòng thời gian để cuộn qua hoạt...

Cách tắt tính năng khởi động nhanh trong Windows 11

Mặc dù Windows 11 có nhiều tính năng mới nhưng Microsoft vẫn giữ lại một số tính năng hữu ích từ phiên bản tiền nhiệm. Khởi động nhanh là một trong những tính năng cho phép PC của bạn khởi động...

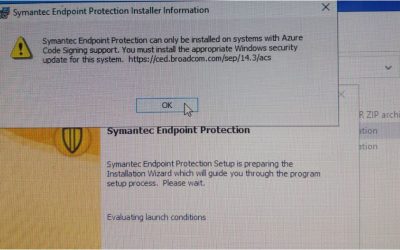

Lỗi Windows lên 14.3 RU8 trở lên với hỗ trợ Microsoft Azure Code Signing (ACS)

Tìm hiểu lý do Symantec áp dụng Microsoft Azure Code Signing và điều đó ảnh hưởng như thế nào đến quá trình nâng cấp hoặc cài đặt 14.3 RU8 trở lên của bạn. Khi bạn nâng cấp hoặc cài đặt Symantec...

Cách gia hạn Microsoft 365 Family mới nhất

Gia hạn trực tuyến microsoft365.com/renew là cách dễ nhất để gia hạn đăng kýMicrosoft 365 Family,Microsoft 365 Personal hoặcMicrosoft 365 Basic hạn. Bước 1: Mua key từ cửa hàng/ đại lý Microsoft uy...

Bảo vệ hệ thống của bạn khỏi ransomware

Ransomware là một phần mềm độc hại được thiết kế để chặn quyền truy cập vào máy tính cho đến khi một khoản tiền được trả cho kẻ tấn công. Một số ví dụ đáng chú ý nhất về ransomware là CryptoLocker,...

Bật nhanh Copilot một phím bàn phím cụ thể trên Windows 11

Windows 11 không bao gồm ứng dụng ánh xạ lại phím nhưng bạn có thể sử dụng công cụ ánh xạ lại có sẵn trong PowerToys. Nếu bạn đã có ứng dụng này trên máy tính, hãy bỏ qua cài đặt và chuyển sang...

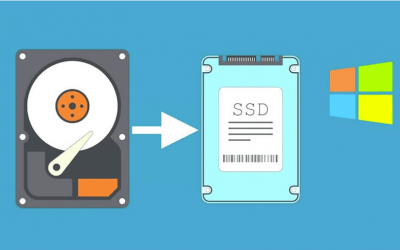

Cách sao chép ổ cứng HDD sang SSD miễn phí trên Windows

Bạn có thể tăng tốc PC và máy tính xách tay của mình bằng cách sao chép ổ cứng HDD sang SSD miễn phí. Nhưng Windows không có công cụ sao chép đĩa miễn phí. May mắn thay, có một số tiện ích nhân bản...