RAG là gì? RAG (Retrieval-Augmented Generation) = Cách kết hợp giữa LLM và cơ sở tri thức ngoài (database, vector DB). Thay vì chỉ dựa vào kiến thức đã huấn luyện, mô hình sẽ tìm kiếm (retrieval)...

Knowledge Base

n8n là gì? Hướng dẫn cơ bản n8n

n8n là gì? n8n là một nền tảng automation mã nguồn mở, giúp developers dễ dàng tạo workflow để kết nối các ứng dụng, dịch vụ và API mà không cần phải viết quá nhiều code. Được thiết kế để giải quyết...

Phần mềm là gì? Tại sao doanh nghiệp cần?

Trong thời đại số, phần mềm không chỉ là công cụ hỗ trợ công việc, mà còn là nền tảng vận hành cốt lõi của mọi doanh nghiệp – từ quản lý dữ liệu, vận hành tài chính đến chăm sóc khách hàng và bảo...

Cảnh báo thủ đoạn lừa đảo qua ứng dụng chứng khoán giả mạo

Thời gian gần đây, Phòng An ninh mạng và phòng, chống tội phạm sử dụng công nghệ cao - Công an Thành phố Hà Nội đã tiếp nhận một số vụ việc liên quan đến hành vi lừa đảo, chiếm đoạt tài sản thông...

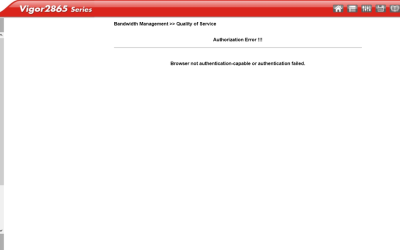

Phục hồi firmware cho thiết DrayTek bị lỗi

Trong trường hợp thiết bị không thể hoạt động do lỗi firmware, lỗi trong quá trình nâng cấp firmware hoặc những lỗi khác mà bạn không thể truy cập vào giao diện web của thiết bị được thì bạn có thể...

Vì sao cảnh báo nhiều nhưng vẫn có người bị lừa?

Hôm vừa rồi mình mới gửi tới anh em thông tin mà FTC, ủy ban thương mại liên bang của Mỹ công bố: Năm 2024, người dân Mỹ bị lừa tổng cộng 12.4 tỷ USD, con số này tăng 25% so với năm 2023. Rồi cùng...

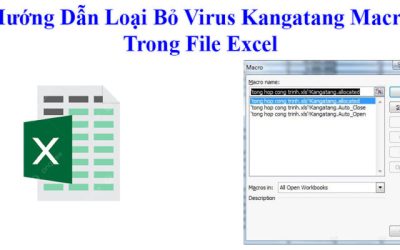

Hướng dẫn gỡ bỏ VBA Kangatang tránh mất dữ liệu

Sử dụng để remove VBA kangatang trong file .xls tránh trường hợp các phần mềm diệt Virus sẽ nhận thấy là nguy hại và xoá thẳng file Tải chương trình gỡ bỏ Kangatang...

Phương pháp xác thực là gì?

Phương pháp xác thực là gì? Xác thực (authentication) là quá trình kiểm tra và xác minh danh tính của một cá nhân hoặc hệ thống. Trong doanh nghiệp, xác thực được sử dụng để đảm bảo rằng chỉ những...

Cơ bản về Wildcard Mask

Wildcard Masklà gì? Wildcard mask bao gồm một chuỗi 32 bit và hoạt động tương tự như mặt nạ mạng con (Subnet mask) nhưng theo cách ngược lại. Trong trường hợp mặt nạ mạng con sử dụng số 1 nhị...